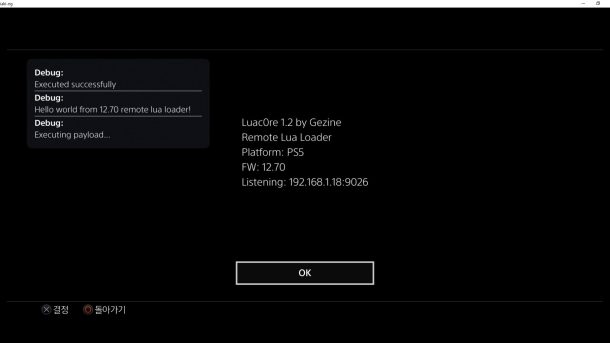

Die PlayStation-Homebrew-Szene macht weitere Fortschritte rund um LuaC0re, den Userland-Exploit des Entwicklers Gezine. In einem kurzen Beitrag auf X hat der Entwickler nun bestätigt, dass Netzwerkfunktionen auf höheren Firmware-Versionen erfolgreich aktiviert werden konnten.

Dabei kommt erneut das Spiel Star Wars Episode I: Racer Revenge als Einstiegspunkt auf der PlayStation 5 zum Einsatz.

Gezine schrieb dazu:

“Ladies and gentlemen, I finally got network working at higher fw luac0re.”

Exploit über den PS2-Emulator

LuaC0re basiert auf den früheren Forschungen rund um mast1c0re. Die Technik nutzt eine Schwachstelle im integrierten PS2-Emulator moderner Sony-Konsolen, über die Lua-Scripts aus einem Spiel heraus ausgeführt werden können.

Der Einstieg erfolgt über den PS2-Titel Star Wars Episode I: Racer Revenge. Durch einen speziellen Umgang mit Savegame-Daten im Emulator lässt sich dabei beliebiger Code im Userland der Konsole ausführen.

Netzwerk auf hohen Firmware-Versionen

Bisher gab es auf neueren Firmware-Versionen Einschränkungen – insbesondere bei der Netzwerkverbindung innerhalb des Exploit-Umfelds. Laut Gezine funktioniert die Netzwerkanbindung nun auch auf höheren Firmware-Versionen bis etwa 12.70.

Das könnte mehrere Dinge erleichtern:

- Laden von Lua-Scripts über das Netzwerk

- Kommunikation mit externen Tools

- einfacheres Debugging von Homebrew-Software

Noch kein vollständiger Jailbreak

Wichtig ist jedoch: LuaC0re ist derzeit nur ein Userland-Exploit. Das bedeutet, dass kein Zugriff auf den Kernel besteht und keine unsignierten Inhalte direkt geladen werden können, solange keine zusätzliche Exploit-Kette gefunden wird.

Trotzdem gilt LuaC0re aktuell als einer der vielversprechendsten Einstiegspunkte für Homebrew-Experimente auf PS4 und PS5, da er auf relativ vielen Firmware-Versionen funktioniert.

Die Community verfolgt daher gespannt die weitere Entwicklung, während Gezine Schritt für Schritt neue Verbesserungen an der Exploit-Umgebung veröffentlicht.