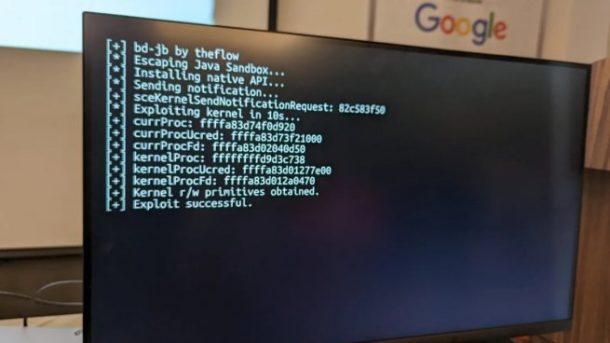

Ein Bericht, der eine Methode zur Umgehung der Java-Sandbox von Blu-ray-Anwendungen (BD-J) — genannt BD-JB / Blu-ray Disc Java Sandbox Escape — beschreibt, ist nun öffentlich verfügbar. Sechs Monate nach Einreichung dokumentiert das Write-up zwei Schwachstellen in der Ixc-(Inter-Xlet-Communication)-Implementierung von BD-J (zwei unterschiedliche Implementierungen: org.dvb.io.ixc und com.sun.xlet.ixc). In Kombination zeigen die Lücken, wie sich der Java SecurityManager umgehen und aus der Benutzer-Sandbox ausbrechen lässt.

Die Entdeckung geht auf den Sicherheitsforscher Andy Nguyen (TheFloW) zurück. Die Fehler wurden Sony im April 2025 im Rahmen des HackerOne-Bug-Bounty-Programms verantwortungsvoll gemeldet; dafür erhielt der Finder eine Prämie von 5.000 US-Dollar.

Der nun veröffentlichte Bericht enthält eine detaillierte Analyse der internen Funktionsweise von BD-J und dokumentiert die technischen Schritte des Sandbox-Escapes.

Praktische Auswirkungen: Die identifizierten Schwachstellen ermöglichen theoretisch das Ausführen nicht signierten Codes von einer Blu-ray-Disc. Für eine vollständige Ausnutzung sind jedoch weitere Lücken auf Kernel-Ebene nötig. Sony hat inzwischen Sicherheitsupdates für PlayStation-Konsolen veröffentlicht, die die beschriebenen Angriffe auf aktuellen Firmwares unwirksam machen.

Der vollständige Write-up steht nun öffentlich zu Forschungs- und Dokumentationszwecken zur Verfügung.